Windows'u Dnsmasq Güvenlik Açıklarından Nasıl Korursunuz?

2017'de Google'daki bir araştırma ekibi, bağlantı amacıyla alan adlarını karşılık gelen IP adreslerine çevirmek için DNS adı çözümleme hizmetleri sağlayan Dnsmasq'ın (Alan Adı Sistemi yazılım paketi) birçok güvenlik açığı olduğunu ortaya çıkardı. Bulguları nedeniyle, çevrimiçi olarak çok fazla tartışma yaşandı. Bir panik yaratıldı ve her türden kullanıcı, sistemlerini Dnsmasq güvenlik açıklarından korumak için seçenekler aramaya başladı.

Google mühendisinin tam sözleri şunlardı:

Başka bir deyişle, mühendis özel bilgilerin ihlalinden bahsediyordu. Eğer istismar gerçekten tüm araçlar kullanılarak istismar edildiyse, kullanıcılar yetkisiz olarak bilgilerini sızdırabilir veya bunlara erişebilirdi.

Dnsmasq nedir?

Dnsmasq aslında bir DNS ileticisidir. Diğer birçok özelliğe sahip bir önbellek ve DHCP sunucusudur. Çeşitli projelerde yer almak, oldukça popüler bir araçtır. Google Blog'a göre, Dnsmasq şunları sağlar: DNS ve DHCP gibi sunucular için işlevsellik. Ayrıca, ağ önyükleme ve yönlendirici reklamlarında yer alır. Dnsmasq, özel ağlarda ve açık İnternet ağlarında kullanılır.

Google'daki ekip, güvenlik değerlendirmelerinde yedi sorun buldu. Onları bulduktan sonra, bir sonraki adım, bu sorunların etkisini ve her sorun için kavram kanıtını kontrol etmekti.

Dnsmasq'ın güvenlik açıkları

Dnsmasq'ta farklı güvenlik açıkları vardır ve bazıları açıklanmıştır. CVE-2017-14491, aşağıdaki nedenlerden dolayı oluşan bir güvenlik açığıdır: yığın taşması. Bir DNS talebinde bulunduğunuzda tetiklenir. Diğer bir güvenlik açığı olan CVE-2017-14492, DHCP Sunucusu. Aynı nedenden kaynaklanan bir başka güvenlik açığı da CVE-2017-14493'tür. Bunların her ikisi de bellek taşmalarından kaynaklanmaktadır. İlki yığın taşması iken ikincisi yığın taşmasıdır. Kavramın kanıtı, bunların her ikisinin de IPv6'ya dayandığını gösteriyor.

CVE-2017-14494, DHCP sunucusundaki sızıntıyla ilgili başka bir güvenlik açığıdır. Kötüye kullananlar bu güvenlik açığını kullanarak ASLR'yi atlayabilir. CVE-2017-14495, CVE-2017-14496 ve CVE-2017-13704, DNS sunucusundaki gerçekte hata olan diğer üç güvenlik açığıdır. DoS'ye neden olurlar. Birincisi buna belleği serbest bırakmayarak neden olur, ikincisi bunu büyük belleğe neden olarak yapar, üçüncüsü ise boyut olarak büyük olan UDP paketini aldıktan sonra çöker.

Kavramların kanıtı web sitesinde mevcuttur, böylece sisteminizin bu güvenlik açıklarından herhangi birinden etkilenip etkilenmediğini kontrol edebilirsiniz. Dolayısıyla, azaltma önlemleri varsa, bunları doğrulayabilir ve ardından dağıtabilirsiniz. Shodan tarafından Dnsmasq güvenlik açıklarından etkilenebilecek 1,2 milyon cihaz olduğu görüldü. Bu nedenle, cihazınızı kontrol etmeniz önemlidir.

Bilgisayarınızı Nasıl Korursunuz?

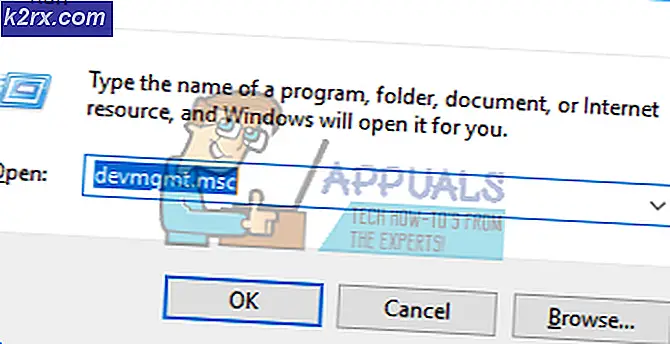

Bilgisayarınızı Dnsmasq güvenlik açıklarından korumak için, daha sonra herhangi bir güvenlik sorunu olmaması için bunları yamalamanız gerekir. Dnsmasq'ı manuel olarak kurmak istiyorsanız, bulabilirsiniz İşte. Dnsmasq için onaylanan en son sürüm 2.78.

Bir Android cihaz kullanıyorsanız, güvenlik güncellemesi bu sorunları çözecek. Dnsmasq'ı önlemek için güncellemelerin cihazınıza indirildiğinden emin olun.

Yönlendiriciler veya IoT cihazları kullanan kullanıcılar için, satıcının web sitesi ürünlerinin etkilenip etkilenmediğini görmek için. Eğer öyleyse, mevcut yamayı görebilir ve uygulayabilirsiniz.

Trafiği istenmeyen ağlardan ayırmak için şunu kullanın: güvenlik duvarı kurallar. Cihazınızda kullanmadığınız hizmetleri veya işlevleri kapatmak her zaman iyi bir seçenektir.