Profesyonel Bilgisayar Korsanlığı Grupları "AndroMut" İle Yeni Kötü Amaçlı Yazılım Biçimine Dönüyor, Finansal Bilgileri ve Sosyal Mühendisliği Kullanan Bankaları Hedefliyor

Kimlik avı ve diğer kötü amaçlı yazılım saldırılarını yürütmek için gelişmiş tekniklere sahip profesyonel bir bilgisayar korsanlığı grubu, yönünü değiştiriyor gibi görünüyor. Kaliteyi niceliğe göre önceliklendirmeyi açık bir şekilde amaçlayan kötü şöhretli TA505 bilgisayar korsanları grubu, AndroMut adlı yeni bir kötü amaçlı kod biçimi kullanarak dönüm noktası oluşturdu. İlginç bir şekilde, kötü amaçlı yazılımın Andromeda'dan ilham aldığı görülüyor. Başlangıçta başka bir bilgisayar korsanlığı grubu tarafından tasarlanan Andromeda, 2017'de olduğu gibi yakın zamanda dünyanın en büyük kötü amaçlı yazılım botnet'lerinden biriydi. Andromeda kodunu temel alan bot ağları, Windows İşletim Sistemi çalıştıran birkaç şüpheli ve savunmasız bilgisayarda yük dağıtımını başarıyla gerçekleştirdi. AndroMut, büyük ölçüde, hacker grupları arasında olası bir işbirliğini gösteren bu Andromeda koduna dayanıyor gibi görünüyor.

Kendilerine TA505 adını veren dünyanın en başarılı siber suç gruplarından birinin taktiklerini değiştirdiği görülüyor. Finansal bilgilere saldırmak ve çalmakla ilgili en son kötü amaçlı kampanyanın bir parçası olarak, grup yeni bir kötü amaçlı yazılım türü dağıtmakla meşgul. Pivotun bir parçası olarak çok sayıda kişiyi hedeflemek yerine, TA505 grubu bankaların ve diğer finansal hizmetlerin peşinden gidiyor gibi görünüyor. Bu arada, giriş noktası veya başlangıç noktası aynı kalır, ancak amaçlanan hedef ve odak, organize finans sektörü üzerinedir. Bu arada, ABD, Birleşik Arap Emirlikleri ve Singapur'daki finans şirketlerinin yüksek alarmda olmaları ve herhangi bir şüpheli içerik aramaları önerilir. Saldırının en yaygın noktalarından bazıları resmi görünümlü e-postalar olmaya devam ediyor.

TA505 Group, AndroMut'u Geliştirmek ve Dağıtmak İçin Andromeda Base'i Kullanıyor

Kötü şöhretli TA505 grubu, geçen ay yoğunluğunu artırmış ve aynı vahşetle devam etmiş gibi görünüyor. Artık kurbanların makinelerinin kontrolünü ele geçirmeye çalışan rastgele saldırı dalgaları yaymaya çalışmıyor. Başka bir deyişle, toplu kimlik avı e-postaları artık tercih edilen taktikler değil. Bunun yerine, TA505 grubu saldırıların hacmini önemli ölçüde düşürdü ve açıkça daha hedefli saldırılara geçti.

Birkaç şüpheli e-postanın ve diğer elektronik iletişim ve medya biçimlerinin analizine dayanarak, siber güvenlik araştırmacıları Kanıt noktası bilgisayar korsanları grubunun banka çalışanlarını ve diğer finansal hizmet sağlayıcıları hedef aldığını belirtmişlerdir. Araştırmacılar ayrıca yeni bir karmaşık kötü amaçlı yazılım biçiminin kullanımını da ortaya çıkardı. Araştırmacılar buna AndroMut diyorlar ve kötü amaçlı yazılımın Andromeda ile epey benzerlikleri olduğunu keşfettiler. Tamamen farklı bir bilgisayar korsanı grubu tarafından tasarlanan ve dağıtılan Andromeda, dünyadaki en başarılı şekilde yürütülen, en tehlikeli ve en büyük kötü amaçlı yazılım botnet ağlarından biri olmuştur. Andromeda, 2017 yılına kadar üretken bir şekilde yayılıyordu ve kendisini Windows işletim sistemini çalıştıran savunmasız bilgisayarlara başarıyla kuruyordu.

TA505 Grubu Kötü Amaçlı Yazılım Saldırısını Nasıl Gerçekleştiriyor?

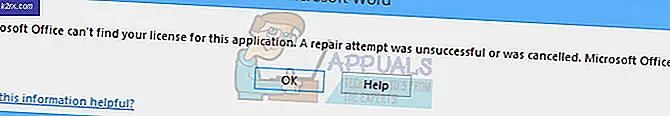

Diğer TA505 grubunun saldırılarının çoğu gibi, yeni AndroMut kötü amaçlı yazılımı da yasal görünen e-postalar aracılığıyla dağıtılır. Kimlik avı saldırıları, oldukça resmi ve özgün görünen ve hissettiren e-postaları içerir. Bu tür e-postalar genellikle banka ve finansla ilgili olduğunu iddia eden faturaları ve diğer belgeleri içerdiğini iddia eder. Kimlik avında kullanılan e-postalar genellikle özenle oluşturulur. Birkaç e-posta popüler PDF belgesini içerse de, TA505 grubundan gelen kimlik avı e-postaları Word belgelerine dayanıyor gibi görünüyor.

https://twitter.com/rsz619mania/status/1146387091598667777

Şüphelenmeyen kurban bağcıklı Word belgesini açtığında, grup saldırıya devam etmek için sosyal mühendisliğe güvenir. Bu karmaşık görünebilir, ancak aslında saldırı Word belgesindeki oldukça eski bir "makro" yöntemine dayanıyor. Hedeflere, bilgilerin "korunduğu" ve içeriğini görebilmeleri için düzenlemeyi etkinleştirmeleri gerektiği konusunda bilgi verilir. Bunu yapmak makroları etkinleştirir ve AndroMut'un makineye teslim edilmesini sağlar. Bu kötü amaçlı yazılım daha sonra FlawedAmmyy'yi gizlice indirir. Her ikisi de kurulduktan sonra, kurbanların makineleri tamamen tehlikeye atılır.

AndroMut Nedir ve Çok Aşamalı Kötü Amaçlı Yazılım Nasıl Çalışır?

TA505 şu anda AndroMut'u iki aşamalı bir saldırının ilk aşaması olarak kullanıyor. Başka bir deyişle, AndroMut, kurbanların bilgisayarlarına başarılı bir şekilde bulaşma ve kontrolün ilk parçasıdır. AndroMut, penetrasyonda başarılı olduktan sonra, enfeksiyonu kullanarak güvenliği ihlal edilen makineye ikinci bir yükü gizlice düşürür. İkinci kötü amaçlı kod yükü FlawedAmmyy olarak adlandırılır. Esasen, FlawedAmmyy, güçlü ve verimli bir Uzaktan Erişim Truva Atı veya RAT'dir.

Agresif ikinci aşama RAT FlawedAmmyy, kurbanların bilgisayarlarına uzaktan erişim sağlayan ölümcül bir kötü amaçlı yazılımdır. Saldırganlar uzak Yönetici ayrıcalıklarına sahip olabilir. Saldırganlar içeri girdikten sonra dosyalara, kimlik bilgilerine ve daha fazlasına tam erişime sahip olur.

Bu arada, veri kendi başına hedef değildir. Başka bir deyişle, veri çalmak birincil amaç değildir. Pivotun bir parçası olarak, TA505 grubu, bankaların ve diğer finans kuruluşlarının dahili ağına erişim sağlayan bilgilerin peşinde.

TA505 Grubu Paranın Peşinde, Uzmanlar diyor ki:

Hacking grubunun faaliyetleri hakkında konuşan Chris Dawson, tehdit istihbaratı lideri Kanıt noktası "A505’in öncelikli olarak RAT’ları ve indiricileri daha önce bankacılık Truva atları ve fidye yazılımlarıyla uyguladıklarından çok daha fazla hedefli kampanyalarda dağıtmaya geçmesi, taktiklerinde temel bir değişiklik olduğunu gösteriyor. Esasen grup, daha uzun vadeli para kazanma potansiyeli olan yüksek kaliteli enfeksiyonların peşine düşüyor - nicelikten çok nitelik. "

Siber suçlular, esasen saldırılarında ince ayar yapıyor ve büyük e-posta kampanyaları yürütmek ve kurbanları tuzağa düşürmeyi ummak yerine hedeflerini seçiyorlar. Para çalmak için verilerin ve daha da önemlisi hassas bilgilerin peşindeler. En son pivot, aslında piyasayı ve parayı takip eden bilgisayar korsanlarının sadece bir örneğidir. Bu nedenle, stratejideki değişimin kalıcı olduğu düşünülmemelidir, diye gözlemledi Dawson, “Açık olmayan şey, bu değişimin nihai sonucu veya son oyunu. A505, parayı fazlasıyla takip ediyor, küresel trendlere uyum sağlıyor ve getirilerini en üst düzeye çıkarmak için yeni coğrafyaları ve yükleri keşfediyor. "